In einer ausgereiften JDE 9.2-Umgebung stammt ein erheblicher Teil der Datenintegritätsprobleme in benutzerdefinierten Tabellen von „Geisterdatensätzen“ – Einträgen, bei denen PID „JDE“ ist oder UPMJ null ist, weil die Audit-Logik während einer Migration von APPL-Ereignissen zu C Business Functions verloren ging. Während ein Standard-Power Form diese Felder automatisch über die Laufzeit-Engine verarbeitet, erfordert eine BSFN die manuelle Befüllung der Felder USER, PID, UPMJ und TDAY. Dieser Leitfaden bietet ein JDE BSFN Audit-Felder Beispiel für die Aktualisierung von Benutzer, Datum und Programm-ID-Daten, wobei der Schwerpunkt darauf liegt, wie der Datensatzpuffer korrekt befüllt wird, um die Datenbankintegrität zu gewährleisten.

Die fünf Säulen der JDE Audit-Telemetrie

Jede Standardtabelle im JDE-Schema, vom F0101 Adressbuch bis zum F4211 Verkaufsauftragsdetail, stützt sich auf einen Fünf-Felder-Cluster, um die Herkunft der Datensätze zu erhalten: USER (Benutzer-ID), PID (Programm-ID), JOBN (Workstation-ID), UPMJ (Datum der Aktualisierung) und TDAY (Uhrzeit). In großen Umgebungen mit Tausenden von benutzerdefinierten Objekten ist die Aufrechterhaltung dieser Telemetrie der Unterschied zwischen einer kurzen forensischen Datenaufgabe und einer mehrtägigen Untersuchung der Protokolle. Wenn diese Felder in benutzerdefinierten C BSFNs vernachlässigt werden, greift der Datenbanktreiber oft auf den Systembenutzer 'OVR' zurück oder lässt sie null, wodurch der Audit-Trail effektiv blind wird.

Ein häufiger Fehler bei der benutzerdefinierten Entwicklung ist das Hardcodieren des BSFN-Namens in das PID-Feld während einer Tabellenaktualisierung. Wenn C-Code einen Datensatz in der F0101 aktualisiert, sollte die PID die aufrufende Anwendung – wie P01012 – widerspiegeln und nicht die Business Function selbst. Dies stellt sicher, dass, wenn ein Entwickler oder Auditor die Audit-Spalten abfragt, er den tatsächlichen Einstiegspunkt der Transaktion sieht. Ohne diese Unterscheidung scheint jede Aktualisierung von einer generischen Dienstprogrammfunktion zu stammen, wodurch die PID-Spalte für die Verfolgung des Geschäftsprozessflusses nutzlos wird.

Das JOBN-Feld stellt in modernen 9.2 webbasierten Architekturen eine besondere Herausforderung dar. In älteren Fat-Client-Umgebungen war dies ein einfacher Maschinenname, aber in aktuellen HTML-Serverumgebungen wird JOBN häufig auf 10 Zeichen gekürzt oder als Name des Logikservers falsch dargestellt, es sei denn, es wird explizit über die Sitzungsinformationen der Umgebung abgerufen. Entwickler müssen sicherstellen, dass die BSFN-Logik die tatsächliche Client-Workstation-ID aus der JDEUserSession-Struktur abruft. Andernfalls führt dies zu einer Datenbank voller identischer JOBN-Werte, die den physischen Ursprung der Änderung über die gesamte Benutzerbasis hinweg verschleiern.

Im Gegensatz zu einer APPL oder UBE, wo das Toolset diese Felder während einer Standard-Tabellen-I/O-Aktualisierung automatisch verarbeitet, erfordert eine C BSFN eine manuelle Zuweisung für jeden JDB_InsertTable- oder JDB_UpdateTable-Aufruf. Sie sind dafür verantwortlich, die an die API übergebene Datenstruktur zu befüllen. Wenn Sie diese Zuweisungen weglassen, riskieren Sie die Beschädigung der Audit-Integrität von Kerntabellen wie der F0101 oder F03B11. Ich empfehle, eine standardmäßige interne DSTR für Audit-Felder zu erstellen, um die Konsistenz über alle benutzerdefinierten Entwicklungsprojekte hinweg zu gewährleisten und zu verhindern, dass der Systembenutzer 'OVR' zum aktivsten „Benutzer“ in der Produktionsumgebung wird.

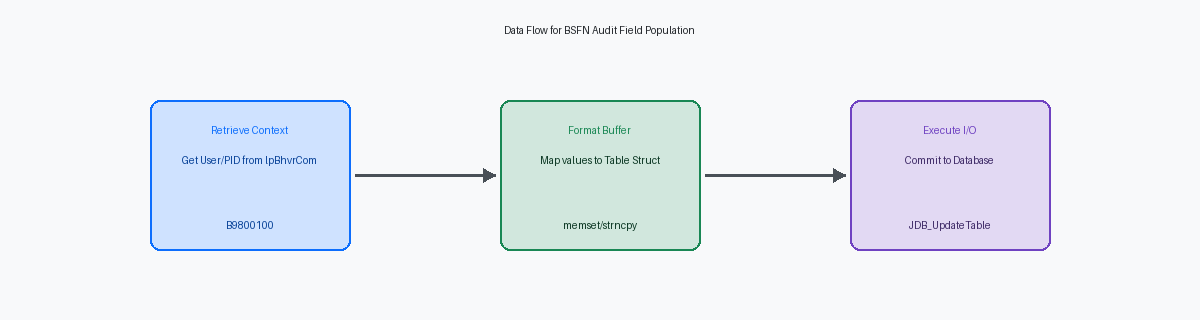

Abrufen von Systemwerten über B9800100 und B0000160

In der überwiegenden Mehrheit der benutzerdefinierten C BSFNs bleibt B9800100 (Get Audit Information) der Standard für die Befüllung der primären Audit-Felder: USER, UPOT, TDAY und PID. Ein häufiger Fehler in komplexen Aufrufstapeln ist das Übergeben einer null oder unsachgemäß initialisierten lpBhvrCom-Struktur, was dazu führt, dass die PID standardmäßig den BSFN-Namen anstelle der aufrufenden Anwendungs-ID, wie P4210 oder P4310, annimmt. Dies unterbricht den Audit-Trail für Administratoren, die versuchen, einen fehlerhaften Datensatz auf einen bestimmten Einstiegspunkt im 9.2 Web-Client zurückzuverfolgen. Um die Datenintegrität zu wahren, müssen Entwickler sicherstellen, dass das interne lpBhvrCom->szApplication korrekt dem szProgramId-Parameter innerhalb des Haupteinstiegspunkts der Business Function zugeordnet wird, bevor Tabellen-I/O stattfindet.

Wenn die Anforderungen über standardmäßige sechsstellige HHMMSS-Zeitstempel hinausgehen – üblich bei Hochfrequenzintegrationen über AIS oder intensiver Stapelverarbeitung in R47011 – ist B0000160 (Get Local System Time) die notwendige Alternative. Diese Funktion bietet die Millisekundenpräzision, die erforderlich ist, um Primärschlüsselkollisionen in benutzerdefinierten Protokolltabellen zu verhindern, wenn Multithread-Kernel in OCI- oder Azure-Umgebungen versuchen, gleichzeitig in dieselbe Tabelle zu schreiben. Es ist auch das richtige Werkzeug für die Handhabung spezifischer Zeitzonenanpassungen, wenn der Enterprise Server in UTC ist, die Transaktion jedoch eine lokalisierte Lagerzeit widerspiegeln muss. Die Verwendung von B0000160 ermöglicht die Ausrichtung von JDE-Zeitstempeln an den 13-stelligen Unix-Epoch-Werten, die oft von modernen 3PL-Anbietern benötigt werden.

Für Entwickler, die tiefgehende C-Logik schreiben, bei der Leistung eine Einschränkung darstellt, wie z.B. innerhalb der verschachtelten Schleifen einer benutzerdefinierten Bestandszuweisungs-Engine, fügt der Aufruf einer externen BSFN wie B9800100 unnötigen Overhead zum Aufrufstapel hinzu. In diesen Szenarien verwenden Sie die JDB_GetInternalDate-API direkt. Diese API ruft das Systemdatum in eine JDEDATE-Struktur ab, ohne die Kontextwechselkosten des JDE Object Dispatchers. In einer UBE, die große Mengen verarbeitet, kann der Wechsel von einem externen BSFN-Aufruf zur direkten API für die Audit-Datum-Abfrage mehrere Sekunden von der gesamten Ausführungszeit abziehen. Dies verhindert die kumulative Latenz, die oft einen 30-minütigen Batch-Job in reifen 9.1- oder 9.2-Umgebungen zu einem deutlich längeren Engpass macht.

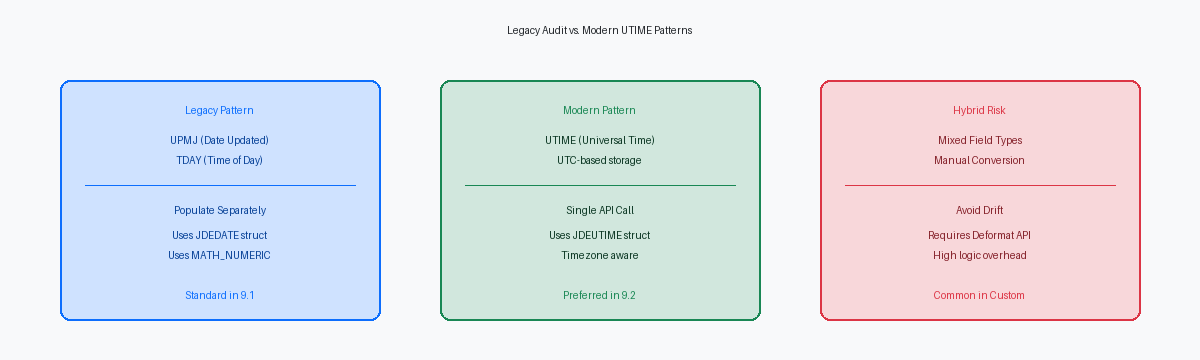

Umgang mit JDEUTIME und Datums-/Zeit-Diskrepanzen

Die moderne 9.2-Schemaentwicklung schafft eine Verzweigung in der Art und Weise, wie wir temporale Metadaten behandeln. Während ältere Stammtabellen wie F0101 und F4101 mit der JDEDATE (UPMJ) und MathNumeric (TDAY)-Trennung bestehen bleiben, verwenden neuere Tabellen und benutzerdefinierte Objekte oft den UTIME-Datentyp, um eine einzige, UTC-basierte Quelle der Wahrheit bereitzustellen. Diese Verschiebung erfordert einen spezifischen Konvertierungsschritt: Sie können ein Standarddatum und eine Standardzeit nicht direkt in ein UTIME-Feld abbilden. Sie müssen die DeformatDateToUTime-API verwenden und das Datum, die Uhrzeit und den Zeitzonenkontext des Benutzers übergeben, um die Struktur korrekt zu befüllen.

In komplexen BSFNs, bei denen die Logik sowohl ältere als auch moderne Tabellen aktualisiert, tritt eine leichte zeitliche Abweichung auf, wenn die Systemuhr zwischen sequenziellen Zuweisungen umspringt. Um die Integrität über die Transaktion hinweg zu wahren, erfassen Sie das Systemdatum und die Systemzeit in lokalen Variablen am Einstiegspunkt der Funktion. Verwenden Sie diese statischen Werte sowohl für die älteren numerischen Zuweisungen als auch für die UTIME-Deformatierung. Dies stellt sicher, dass ein Datensatz in F4211 und sein entsprechender Eintrag in einer modernen benutzerdefinierten Audit-Tabelle genau dieselbe Millisekunde der Ausführung widerspiegeln, wodurch Abgleichfehler während des forensischen Debuggings verhindert werden.

Leistung im großen Maßstab erfordert das Befüllen dieser Audit-Werte im JDB-Puffer unmittelbar vor dem JDB_InsertTable- oder JDB_UpdateTable-Aufruf. Vermeiden Sie die Falle, sekundäre I/O auszugeben oder JDB_ExecuteSqlDirect zu verwenden, um Audit-Felder nach Abschluss der primären Aktualisierung zu patchen. Bei großen Datensätzen fügt diese zusätzliche I/O eine geringfügige Latenz pro Datensatz hinzu, wodurch ein 15-minütiges Batch-Fenster erheblich verlängert wird. Das einmalige Setzen der Pufferfelder stellt sicher, dass die Datenbank-Engine den Schreibvorgang in einem einzigen atomaren Vorgang verarbeitet, wodurch sowohl die Leistung als auch die Transaktionsgrenze erhalten bleiben.

Implementierung von Tabellen-I/O in C BSFNs

Die meisten Entwickler gehen davon aus, dass die JDB-Schicht Audit-Spalten während einer C BSFN-Aktualisierung automatisch verarbeitet. Dies ist falsch. Beim Aufruf von JDB_UpdateTable müssen Sie die Audit-Spalten – typischerweise USER, PID, JOBN, UPMT und UPMJ – explizit in das an die API übergebene Array 'List of Columns to Update' aufnehmen, um zu verhindern, dass der Kernel sie überspringt. Wenn diese Spalten aus der Aktualisierungsliste weggelassen werden, ignoriert der JDB-Kernel die Werte in Ihrer Datenstruktur und belässt die Datenbankdatensätze mit veralteter Telemetrie. In einer Umgebung mit hoher Parallelität, wie einer P4210-Verkaufsauftragssitzung, macht das Fehlen dieser Aktualisierungen den Audit-Trail für die Fehlerbehebung bei Datenintegritätsproblemen nutzlos.

Speicherbeschädigungen im Feld Programm-ID (PID) resultieren häufig aus einem Versäumnis, den Datensatzpuffer zu initialisieren. Bevor Sie Audit-Felder befüllen, müssen Sie ein memset auf die gesamte Tabellenstruktur ausführen, um sicherzustellen, dass keine Restdaten im Speicherblock vorhanden sind. Das Vergessen dieses Schritts führt oft dazu, dass die PID-Zeichenfolge ungültige Zeichen aus früheren Operationen enthält, die in die Datenbank geschrieben werden. Da das PID-Feld zum Filtern in OMW oder benutzerdefinierten UBEs verwendet wird, brechen diese beschädigten Zeichenfolgen die Standardberichterstattung und machen es unmöglich, zurückzuverfolgen, welche BSFN die Datenbankaktualisierung tatsächlich ausgelöst hat.

Das USER-Feld erfordert eine strikte Einhaltung seiner 10-Zeichen-Grenze. Das Übergeben einer Zeichenfolge, die länger als 10 Zeichen ist, ohne einen ordnungsgemäßen Null-Terminator an die JDB-Schicht, löst eine Speicherverletzung aus, die oft den CallObject Kernel zum Absturz bringt. Sie müssen sicherstellen, dass die Quellzeichenfolge sicher mit strncpy kopiert wird, um ein Überlaufen des Puffers zu verhindern. Ein einziger Off-by-One-Fehler in einer benutzerdefinierten BSFN kann eine gesamte Enterprise Server-Instanz zum Absturz bringen, wenn die Speicherverletzung in einer Hochfrequenz-Verarbeitungsschleife auftritt.

Effizienz ist wichtig, wenn Tausende von Datensätzen in einer einzigen Transaktion verarbeitet werden. Anstatt das Systemdatum und die Systemzeit innerhalb einer Hauptschleife neu zu berechnen, rufen Sie die Audit-Werte einmal ab und speichern Sie sie in einer lokalen Struktur. Das Zuweisen dieser vorab abgerufenen Werte zum Tabellenpuffer in jeder Iteration reduziert CPU-Zyklen im Vergleich zum wiederholten Aufruf von System-APIs. Dieser Ansatz gewährleistet eine reaktionsschnelle Leistung für den Endbenutzer, während sichergestellt wird, dass jeder Datensatz in einem großen Batch identische, genaue Audit-Zeitstempel enthält.

Transaktionsverarbeitung und Audit-Konsistenz

Bei einer Standard-F4211-Verkaufsauftragsaktualisierung mit fünfzig Zeilen und einem einzigen F4201-Header hängt die referentielle Integrität von der Gleichmäßigkeit der Audit-Felder ab. Wenn der Header einen UPMJ von 124200 und einen TDAY von 101530 anzeigt, die Zeilen jedoch aufgrund von Verarbeitungs-Overhead über mehrere Sekunden hinweg abweichen, verlieren Sie die Möglichkeit, diese Transaktion während eines forensischen SQL-Audits zu gruppieren. Um diese Konsistenz zu wahren, müssen Entwickler die Systemzeit am anfänglichen Einstiegspunkt der Business Function erfassen und diesen genauen Wert über jeden JDE_UpdateTable- oder JDE_InsertTable-Aufruf innerhalb der Logik propagieren.

Das Verwalten manueller Commit-Grenzen erfordert, dass der Entwickler denselben hRequest-Handle über alle Tabellen-I/O-Operationen innerhalb des Transaktionsbereichs übergibt. Das Versäumnis, diese Aufrufe mit demselben Request-Handle zu verknüpfen, führt oft dazu, dass die Middleware jede Aktualisierung als autonomes Ereignis behandelt. Wenn die I/O vom Transaktions-Handle entkoppelt ist, könnte die Datenbank die F4201-Aktualisierung committen, während die F4211-Zeilen hängen bleiben oder fehlschlagen, was zu verwaisten Header-Datensätzen führt, die aktualisiert erscheinen, selbst wenn die Detailzeilen in ihren vorherigen Zustand zurückgekehrt sind.

Ein häufiges Missverständnis betrifft das Flag „Include in Transaction“ in OWM. Das Aktivieren dieses Kontrollkästchens für eine benutzerdefinierte BSFN umschließt ihren internen C-Code nicht automatisch in einer globalen Transaktion, wenn der Entwickler den lpBhvrCom->hUser ignoriert oder die Transaktions-ID nicht ordnungsgemäß initialisiert. Ohne das Transaktions-Handle explizit an die JDEBASE APIs zu übergeben, wird die BSFN im Auto-Commit-Modus ausgeführt, unabhängig von der OWM-Einstellung. Dieses Versäumnis ist der Grund, warum viele transaktionale benutzerdefinierte Aktualisierungen bei einem Kernel-Fehler oder einem Timeout nicht korrekt zurückgesetzt werden.

Das Akzeptieren von Lücken in der Audit-Sequenz ist ein notwendiger Kompromiss für die Datenzuverlässigkeit. Wenn eine komplexe Transaktion, die mehrere Tabellen umfasst, eine Rollback-Bedingung erreicht, bestätigen die resultierenden fehlenden Zeitstempel in der Datenbank, dass das System die Atomarität gegenüber der kontinuierlichen Sequenzierung priorisiert hat. Diese Lücken sind weitaus wünschenswerter als Phantom-Updates, bei denen ein Header eine erfolgreiche Änderung widerspiegelt, die Zeilen jedoch aufgrund eines fehlgeschlagenen Commits nicht synchron sind. Kontrollieren Sie die Grenze auf C-Ebene, um sicherzustellen, dass, wenn der UPMJ einmal geschrieben wird, er überall oder gar nicht geschrieben wird.

Häufige Fallstricke: PID-Kürzung und USER-Länge

Die harte 10-Zeichen-Grenze für die PID- und USER-Felder im JDE-Datenwörterbuch bleibt eine Hauptursache für abgeschnittene Telemetrie in der benutzerdefinierten Entwicklung. Während ein Standard-Business-Function-Name wie B5500010 passt, versuchen Entwickler häufig, lange Anwendungsnamen oder beschreibende Zeichenfolgen in das PID-Feld zu übergeben, was zu einer stillen Kürzung auf Datenbankebene führt. Wenn eine BSFN von einem tiefen Unterformular oder einer verschachtelten Power-Kommunikation aufgerufen wird, sollte die PID das ursprüngliche Objekt widerspiegeln. Dies stellt sicher, dass, wenn ein Datensatz gesperrt oder beschädigt ist, der DBA die Änderung auf den spezifischen Einstiegspunkt zurückverfolgen kann, anstatt auf eine generische Dienstprogrammfunktion.

Das Hardcodieren von „JDE“ als USER-Wert in benutzerdefiniertem C-Code ist eine veraltete Praxis, die den Audit-Trail für automatisierte Schnittstellen effektiv blind macht. Diese Implementierung verschleiert, ob ein Datensatz durch einen geplanten Batch-Job, eine AIS-gesteuerte Orchestrierung oder eine manuelle Korrektur geändert wurde. Sie müssen den tatsächlichen Sitzungsbenutzer über B9800100 oder die interne lpBhvrCom-Struktur abrufen. Selbst innerhalb von Batch-UBEs sollte die Audit-Logik den Benutzer erfassen, der den Job an die Server-Map übermittelt hat, anstatt standardmäßig das Systemkonto zu verwenden, unter dem die JDE-Dienste ausgeführt werden.

Diskrepanzen zwischen den Uhren des Logikservers und des Datenbankservers können zu UPMJ-Werten führen, die im Vergleich zum Transaktionszeitstempel zukünftig datiert erscheinen. In einer Multi-Foundation- oder geografisch verteilten Umgebung kann ein leichter Versatz zwischen den Web- und Logik-Ebenen dazu führen, dass Integritätsberichte legitime Datensätze als Fehler kennzeichnen. Validieren Sie das UPMJ-Feld immer gegen das Systemdatum während der Initialisierung der Datenstruktur. Wenn die Zeit des Logikservers der Datenbank voraus ist, riskieren Sie, sequentielle Abhängigkeitsprüfungen in Modulen wie dem Sales Order Management zu unterbrechen, wo der Datums-Zeit-Stempel die Verfügbarkeit des nächsten Status bestimmt.

Die Sicherstellung der korrekten Befüllung von Audit-Feldern in BSFNs, wie den USER- und PID-Feldern, ist für die Datenintegrität und Nachvollziehbarkeit unerlässlich. Wenn diese Analyse der BSFN-Tabellen-I/O von Wert war, finden Sie ähnliche technische Einblicke in meiner Dokumentation zum JDE-Cache-Management.