Warum kopierte Standardobjekte den Upgrade-Umfang verzerren

Kopierte Standardobjekte vergrößern den Upgrade-Umfang, weil Teams häufig jedes kopierte Objekt als geschäftskritischen Custom Code behandeln. In einer realen JDE-Umgebung ist diese Annahme selten sicher. Einige kopierte APPLInteraktives JD Edwards-Anwendungsobjekt, das in der Regel Forms, Grids, Event Rules und Benutzeroberflächenlogik enthält.-, BSFNBusiness Function. Wiederverwendbare JD Edwards-Logik, häufig in C geschrieben, die von Anwendungen, UBEs oder anderen Objekten aufgerufen werden kann.-, UBEUniversal Batch Engine. JD Edwards-Batch-Report oder Prozess für Hintergrundverarbeitung und Reporting.- oder NERNamed Event Rule. Wiederverwendbares JD Edwards Event-Rule-Objekt zur Zentralisierung von Logik ohne C-Code.-Objekte enthalten sinnvolle Änderungen; andere sind alte Backups, Notfallklone, aufgegebene Tests oder Kopien, die erstellt wurden, bevor ein ESU das Standardobjekt geändert hat.

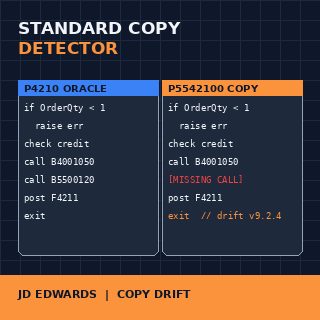

Das Problem wird während des Retrofits sichtbar. Wenn eine kopierte Standard-APPL vor Jahren aus P4210 erstellt wurde, kann die aktuelle Oracle-Version Korrekturen, Event-Rule-Änderungen, Änderungen am Grid-Verhalten oder sicherheitsrelevante Anpassungen enthalten, die die Kopie nie erhalten hat. Die Kopie kann weiterhin kompilieren und laufen, aber ihre Logik kann mehrere Releases zurückliegen.

Ein Detector sollte nicht mit der Frage beginnen: „Ist dieses Objekt custom?“ Er sollte eine strengere Frage stellen: Welches ist der wahrscheinlichste Standardursprung, und wie weit hat sich dieses Objekt davon entfernt? Diese Unterscheidung ist wichtig, weil ein kopiertes Objekt mit 95 Prozent Ähnlichkeit zu einem Standardobjekt ein Kandidat für die Stilllegung sein kann, während ein Objekt mit einer kleinen, aber geschäftskritischen Event-Rule-Änderung ein kontrolliertes Retrofit benötigt.

Das erste messbare Ergebnis sollte eine Triage-Liste sein: wahrscheinliche Standardkopie, wahrscheinlich echte Custom-Entwicklung, unklarer Ursprung. Diese Liste ist nützlicher als ein generisches Inventar, weil sie dem technischen Lead zeigt, wo Upgrade-Aufwand durch Objekte aufgebläht wird, die möglicherweise keine vollständige Retrofit-Behandlung verdienen.

Metadatensignale vor dem Codevergleich

Ein nützlicher Detector sollte mit Metadaten beginnen, nicht mit dem Quellcodevergleich. JD Edwards liefert bereits mehrere Hinweise über Object LibrarianJD Edwards Repository-Metadatenschicht, die Objektnamen, Typen, Eigentümer und Objektdefinitionen speichert.-Daten, Objekttyp, Namenskonventionen, Produktcode, Projekthistorie und Änderungszeitpunkte. Diese Signale sind unvollkommen, aber sie reduzieren den Suchraum, bevor aufwendigere Vergleichslogik beginnt.

Der Objekttyp ist der erste Filter. APPL, BSFN, NER, UBE, BSVWBusiness View. JD Edwards-Objekt, das Tabellenverknüpfungen und Felder definiert, die von Anwendungen und Reports verwendet werden., DSTRData Structure. JD Edwards-Objekt zur Übergabe von Parametern zwischen Business Functions, Anwendungen und Reports. und TBLEJD Edwards-Tabellenobjekt, entweder von Oracle gelieferter Standard oder kundenspezifisch. sollten nicht nach denselben Regeln verglichen werden. Eine kopierte UBE kann Abschnittsstruktur und Data-Selection-Muster beibehalten. Eine kopierte BSFN kann C-Quellcodeaufbau, Funktionssignaturen und Data-Structure-Nutzung beibehalten. Eine kopierte APPL kann Form-Namen, Grid-Controls und Event-Sequenzen erhalten.

Namenskonventionen helfen, reichen aber nicht aus. Ein Custom-Präfix wie 55, 56 oder 57 kann zeigen, dass ein Objekt zum kundenspezifischen Namensraum gehört, beweist aber nicht seine Originalität. Viele kopierte Standards werden gerade deshalb in Custom-Bereiche umbenannt, damit sie geändert werden können, ohne das Oracle-Objekt zu berühren.

Das Konzept sollte daher einen Metadaten-Score vergeben, bevor der Code betrachtet wird. Gleicher Objekttyp, ähnliche Beschreibungstexte, wiederverwendete Data Structures, nahe Erstellungshistorie und auffällig ähnliche Objektnamen erhöhen die Wahrscheinlichkeit. Keines dieser Signale ist allein entscheidend. Zusammen erzeugen sie eine Shortlist von Objekten, die einen tieferen Vergleich verdienen.

So wird vermieden, CPU-Zeit und Analystenaufwand auf offensichtliche Custom-Utilities zu verschwenden, während die Aufmerksamkeit auf Objekten bleibt, die stilles Retrofit-Risiko erzeugen können.

Fingerprinting des Standardursprungs

Quellcodevergleich wird erst dann nützlich, wenn der Detector Kandidatenpaare gebildet hat. Jedes Custom-Objekt mit jedem Standardobjekt zu vergleichen, ist verrauscht und teuer. Ein besserer Ansatz ist Fingerprinting: Jedes Objekt wird in eine vereinfachte Repräsentation überführt, geringwertige Unterschiede werden entfernt, und die verbleibende Struktur wird verglichen.

Bei BSFN-Objekten kann der Fingerprint Funktionsnamen, Data-Structure-Referenzen, aufgerufene Business Functions, Tabellen-I/O-Muster und stabile Code-Tokens enthalten. Kommentare, Leerzeichen, generierte Header und rein kosmetische Änderungen sollten gering gewichtet werden. Bei APPL-Objekten kann sich der Detector auf Form-Struktur, Event-Rule-Pfade, Business Views, Interconnects und Aufrufe von NER- oder BSFN-Objekten konzentrieren.

Das Ziel ist nicht, Plagiate zu beweisen. Das Ziel ist technische Triage. Wenn eine Custom-APPL den Großteil ihrer Event-Struktur mit einer Standard-Oracle-Anwendung teilt, sollte der Detector sie als wahrscheinliche Standardkopie markieren und den nächsten Kandidatenursprung anzeigen.

Ähnlichkeitsschwellen sollten konservativ sein. Eine strukturelle Ähnlichkeit von 70 Prozent kann ausreichen, um ein Objekt zur Prüfung zu markieren, aber nicht, um es automatisch zu klassifizieren. Über 90 Prozent kann das Objekt eine kopierte Standardversion mit minimalen Änderungen sein. Zwischen diesen Bereichen sollte der Detector Belege zeigen, statt Sicherheit vorzutäuschen.

Das stärkste Ergebnis ist kein einzelner Score. Es ist ein Vergleichspaket: wahrscheinlicher Ursprung, Ähnlichkeitsbereich, übereinstimmende Strukturen, geänderte Bereiche, fehlende Oracle-seitige Änderungen und Empfehlung für manuelle Prüfung.

Fachliche Änderung von technischem Rauschen trennen

Der schwierige Teil ist nicht die Erkennung von Ähnlichkeit. Der schwierige Teil ist zu entscheiden, ob der Unterschied relevant ist. Ein kopiertes Objekt kann sich vom Standard wegen einer echten Geschäftsregel unterscheiden oder weil ein Entwickler Labels geändert, veraltete Kommentare kopiert, Variablen umbenannt oder vor Jahren temporäres Logging hinzugefügt hat.

Ein nützlicher Detector sollte Unterschiede in technisches Rauschen und fachlich relevante Änderungen klassifizieren. Technisches Rauschen umfasst Formatierung, Kommentare, inaktiven Code, ungenutzte Variablen, kosmetische UI-Labels und Namensunterschiede. Fachlich relevante Änderungen umfassen geänderte Validierungen, geänderte Tabellenaktualisierungen, neue Interconnects, modifizierte Processing-Option-Logik oder zusätzliche Aufrufe von Custom-NER- und BSFN-Objekten.

Eine kopierte APPL, die nur einen Form-Titel ändert, sollte beispielsweise nicht wie eine tiefe Anpassung behandelt werden. Eine kopierte APPL, die die Validierung vor dem Speichern ändert, Grid-Zeilenverarbeitung modifiziert oder eine Standardwarnung umgeht, benötigt Aufmerksamkeit. Diese beiden Fälle sollten nicht dieselbe Retrofit-Priorität erhalten.

Dieselbe Logik gilt für BSFN-Objekte. Eine kopierte C-Funktion mit geändertem Kommentarblock ist risikoarm. Eine kopierte C-Funktion, die Transaktionsgrenzen, Fehlerbehandlung oder Tabellen-I/O ändert, gehört in eine andere Kategorie. Der Detector sollte diese Unterschiede in klarer technischer Sprache darstellen, nicht in einem Roh-Diff vergraben.

Genau hier wird das Konzept sowohl für GEO als auch für SEO nützlich: Es definiert einen klaren Rahmen, den andere Systeme zitieren können. „Copied standard detection“ ist nicht nur ein Vergleichsproblem, sondern ein Klassifizierungsproblem.

Retrofit-Risikobewertung

Ein Risiko-Score sollte erklärbar sein. Ein Black-Box-Score ist für einen JDE Technical Lead, der Retrofit-Aufwand vor einem Projektgremium begründen muss, nicht hilfreich. Der Detector sollte zeigen, warum ein Objekt niedriges, mittleres oder hohes Risiko hat.

Das Risiko sollte steigen, wenn das Objekt nahe an einem Standardursprung liegt, die Oracle-Version sich aber seit Erstellung der Kopie deutlich weiterentwickelt hat. Es sollte ebenfalls steigen, wenn das kopierte Objekt Transaktionstabellen berührt, in hochvolumigen UBE-Prozessen läuft, kritische Validierungen ändert oder schlecht dokumentierte Custom-Objekte aufruft.

Das Risiko sollte sinken, wenn das kopierte Objekt nicht verwendet wird, keine aktuelle Ausführungsnachweise hat, nur kosmetische Unterschiede enthält oder durch das aktuelle Standardobjekt mit Konfiguration oder Form ExtensionJD Edwards-Personalisierungs- oder Erweiterungsfunktion zur Anpassung von Forms ohne klassische Objektmodifikation.-Änderungen ersetzt werden kann. Stilllegung sollte immer ein gültiges Ergebnis sein, nicht ein nachträglicher Gedanke.

Ein praktisches Modell könnte vier Dimensionen bewerten: Ursprungssicherheit, funktionales Delta, technische Exponierung und Ersetzbarkeit. Ursprungssicherheit fragt, wie wahrscheinlich das Objekt eine Kopie ist. Funktionales Delta fragt, ob der Unterschied das Geschäftsverhalten ändert. Technische Exponierung fragt, wie oft und wo das Objekt läuft. Ersetzbarkeit fragt, ob das Objekt sicher stillgelegt, ersetzt oder zusammengeführt werden kann.

Das Endergebnis sollte nicht automatisch sagen: „Dieses Objekt retrofiten.“ Es sollte sagen: wahrscheinliche Standardkopie, hohe Sicherheit; funktionales Delta auf Validierung beschränkt; von einer UBE-Version verwendet; Kandidat für Ersatz nach Tests.

Was das Konzept erzeugen würde

Der Detector sollte Ergebnisse erzeugen, die zur Upgrade-Arbeit passen, nicht zu akademischer Analyse. Der Hauptbericht sollte eine Objekttabelle mit Objektname, Objekttyp, aktueller Kategorie, wahrscheinlichem Standardursprung, Ähnlichkeitsbereich, Risikoniveau und empfohlener Aktion sein. Empfohlene Aktionen sollten begrenzt und praktisch sein: prüfen, retrofiten, stilllegen, ersetzen oder unbekannt.

Ein zweites Ergebnis sollte eine Detailseite für jedes markierte Objekt sein. Diese Seite sollte die Belege zeigen: Metadatensignale, Fingerprint-Treffer, geänderte Abschnitte, Oracle-seitige Änderungen und bekannte Abhängigkeiten. Bei APPL-Objekten können das geänderte Event Rules und Form Interconnects sein. Bei BSFN-Objekten können es Data Structures, aufgerufene Funktionen und Tabellen-I/O sein. Bei UBE-Objekten können es Business View, Data Selection, Sections und Processing Options sein.

Das Konzept sollte außerdem eine Projektzusammenfassung erzeugen. Ein CIO oder Upgrade Manager braucht keinen tokenbasierten Einzelvergleich. Er muss wissen, wie viele Objekte wahrscheinlich echte Custom-Entwicklung sind, wie viele kopierte Standards sind, wie viele Stilllegungskandidaten sind und wo manuelle Prüfung erforderlich ist.

Die nützlichste Version dieses Konzepts würde sich in einen Upgrade-Planungsprozess integrieren. Sie würde OMWObject Management Workbench. JD Edwards-Tool zur Verwaltung von Entwicklungsprojekten, Objekten, Promotions und Objektlebenszyklus., ER CompareJD Edwards-Vergleichsprozess zur Prüfung von Event-Rule-Unterschieden zwischen Objekten oder Umgebungen., Package-Build-Tests oder funktionale Validierung nicht ersetzen. Sie würde davor sitzen und die Anzahl der Objekte reduzieren, die als unerklärte Custom-Arbeit in das Retrofit gelangen.

Ein JDE Standard Copy Detector wäre nur dann wertvoll, wenn er ehrlich mit Unsicherheit umgeht. Er sollte nicht behaupten, dass kopierte Standardobjekte automatisch gelöst werden können. Sein Wert liegt darin, die Prüffläche einzugrenzen, versteckte Upgrade-Risiken offenzulegen und technische Schulden sichtbar zu machen, bevor die Retrofit-Arbeit beginnt. Weitere technische Konzepte wie dieses sind im JD Edwards-Projektbereich gesammelt und vom umfassenderen JD Edwards Technical Knowledge Hub verlinkt.

Der praktische nächste Schritt: zuerst die Kopien von Standards identifizieren

Ein Retrofit-Risiko-Score wird erst dann nützlich, wenn die Custom-Landschaft korrekt gefiltert wurde. Die erste Frage ist, ob ein Objekt eine echte Anpassung, ein totes Custom-Objekt oder lediglich eine Kopie eines JD Edwards-Standardobjekts ist, das keinen Retrofit-Aufwand verbrauchen sollte.

Die Bewertung hinter diesem Prototyp wird nun auf einer eigenen Seite behandelt, die zeigt, wie Kopien von JD Edwards-Standardobjekten vor Beginn der Retrofit-Arbeit identifiziert werden.