Por que objetos padrão copiados distorcem o escopo de upgrade

Objetos padrão copiados aumentam o escopo de upgrade porque as equipes muitas vezes tratam todo objeto copiado como código customizado crítico para o negócio. Em um ambiente JDE real, essa suposição raramente é segura. Alguns objetos APPLObjeto de aplicação interativa do JD Edwards, geralmente contendo formulários, grids, event rules e lógica de interface de usuário., BSFNBusiness Function. Lógica reutilizável do JD Edwards, geralmente escrita em C, que pode ser chamada por aplicações, UBEs ou outros objetos., UBEUniversal Batch Engine. Relatório ou processo batch do JD Edwards usado para processamento em segundo plano e relatórios. ou NERNamed Event Rule. Objeto reutilizável de event rule do JD Edwards usado para centralizar lógica sem escrever código C. copiados contêm mudanças relevantes; outros são backups antigos, clones emergenciais, testes abandonados ou cópias criadas antes que um ESU alterasse o objeto padrão.

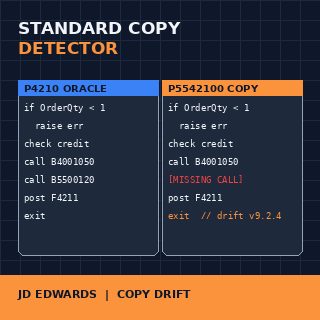

O problema fica visível durante o retrofit. Se uma APPL padrão copiada foi criada a partir do P4210 anos atrás, a versão atual da Oracle pode incluir correções, mudanças em event rules, alterações no comportamento de grids ou ajustes relacionados à segurança que a cópia nunca recebeu. A cópia ainda pode compilar e executar, mas sua lógica pode estar vários releases atrasada.

Um detector não deveria começar perguntando “este objeto é customizado?”. Ele deveria fazer uma pergunta mais rigorosa: qual é a origem padrão mais próxima, e quanto este objeto se afastou dela? Essa distinção importa porque um objeto copiado com 95% de similaridade com um objeto padrão pode ser candidato à desativação, enquanto um objeto com uma pequena mudança de event rule crítica para o negócio pode precisar de retrofit controlado.

O primeiro resultado mensurável deveria ser uma lista de triagem: provável cópia padrão, provável customização real, origem incerta. Essa lista é mais útil do que um inventário genérico porque mostra ao líder técnico onde o esforço de upgrade está sendo inflado por objetos que talvez não mereçam tratamento completo de retrofit.

Sinais de metadados antes da comparação de código

Um detector útil deveria começar pelos metadados, não pela comparação de código-fonte. O JD Edwards já fornece várias pistas por meio dos dados do Object LibrarianCamada de metadados do repositório JD Edwards que armazena nomes, tipos, propriedade e definições de objetos., tipo de objeto, convenções de nomenclatura, product code, histórico de projeto e timestamps de modificação. Esses sinais são imperfeitos, mas reduzem o espaço de busca antes do início de uma lógica de comparação mais pesada.

O tipo de objeto é o primeiro filtro. APPL, BSFN, NER, UBE, BSVWBusiness View. Objeto JD Edwards que define joins de tabelas e campos usados por aplicações e relatórios., DSTRData Structure. Objeto JD Edwards usado para passar parâmetros entre business functions, aplicações e relatórios. e TBLEObjeto de tabela JD Edwards, padrão entregue pela Oracle ou customizado. não deveriam ser comparados com as mesmas regras. Uma UBE copiada pode preservar a estrutura de seções e padrões de data selection. Uma BSFN copiada pode preservar o layout do código-fonte C, assinaturas de funções e uso de data structures. Uma APPL copiada pode manter nomes de formulários, controles de grid e sequência de eventos.

Convenções de nomenclatura ajudam, mas não são suficientes. Um prefixo customizado como 55, 56 ou 57 pode mostrar que um objeto pertence ao namespace customizado, mas não prova originalidade. Muitos padrões copiados são renomeados para faixas customizadas justamente para permitir alterações sem tocar no objeto Oracle.

O conceito deveria, portanto, atribuir uma pontuação de metadados antes de olhar para o código. Tipo de objeto correspondente, texto de descrição semelhante, data structures reutilizadas, histórico de criação próximo e nomes de objetos suspeitamente similares aumentam a probabilidade. Nenhum desses sinais é decisivo sozinho. Juntos, eles criam uma shortlist de objetos que merecem uma comparação mais profunda.

Isso evita desperdiçar CPU e tempo de análise com utilitários customizados óbvios, mantendo a atenção nos objetos que podem criar risco de retrofit silenciosamente.

Fingerprinting da origem padrão

A comparação de código-fonte só se torna útil depois que o detector tem pares candidatos. Comparar todo objeto customizado com todo objeto padrão gera ruído e custa caro. Uma abordagem melhor é o fingerprinting: converter cada objeto em uma representação simplificada, remover diferenças de baixo valor e comparar a estrutura restante.

Para objetos BSFN, o fingerprint pode incluir nomes de funções, referências a data structures, business functions chamadas, padrões de I/O em tabelas e tokens de código estáveis. Comentários, espaços em branco, headers gerados e mudanças puramente cosméticas deveriam ter baixo peso. Para objetos APPL, o detector pode focar na estrutura de formulários, caminhos de event rules, Business Views, interconnects e chamadas a objetos NER ou BSFN.

O objetivo não é provar plágio. O objetivo é triagem técnica. Se uma APPL customizada compartilha a maior parte de sua estrutura de eventos com uma aplicação Oracle padrão, o detector deveria marcá-la como provável cópia padrão e mostrar a origem candidata mais próxima.

Os limites de similaridade deveriam ser conservadores. Uma similaridade estrutural de 70% pode ser suficiente para sinalizar um objeto para revisão, mas não para classificá-lo automaticamente. Acima de 90%, o objeto pode ser uma cópia padrão com alteração mínima. Entre essas faixas, o detector deveria mostrar evidências em vez de fingir certeza.

O resultado mais forte não é uma pontuação única. É um pacote de comparação: origem provável, faixa de similaridade, estruturas correspondentes, áreas alteradas, mudanças ausentes do lado Oracle e recomendação para revisão manual.

Separando mudança de negócio de ruído técnico

A parte difícil não é detectar similaridade. A parte difícil é decidir se a diferença importa. Um objeto copiado pode diferir do padrão por causa de uma regra de negócio real, ou porque um desenvolvedor alterou labels, copiou comentários obsoletos, renomeou variáveis ou adicionou logging temporário anos atrás.

Um detector útil deveria classificar diferenças entre ruído técnico e mudança significativa para o negócio. Ruído técnico inclui formatação, comentários, código inativo, variáveis não usadas, labels cosméticos de UI e diferenças de nomenclatura. Mudanças significativas para o negócio incluem validações alteradas, updates de tabela modificados, novos interconnects, lógica de processing options alterada ou chamadas adicionais a objetos NER e BSFN customizados.

Por exemplo, uma APPL copiada que apenas altera o título de um formulário não deveria ser tratada como uma customização profunda. Uma APPL copiada que altera a validação antes de salvar, modifica o processamento de linhas de grid ou ignora um aviso padrão precisa de atenção. Esses dois casos não deveriam receber a mesma prioridade de retrofit.

A mesma lógica se aplica a objetos BSFN. Uma função C copiada com um bloco de comentários alterado é de baixo risco. Uma função C copiada que altera limites de transação, tratamento de erros ou I/O em tabelas pertence a outra categoria. O detector deveria expor essas diferenças em linguagem técnica clara, sem enterrá-las em um diff bruto.

É aqui que o conceito se torna útil tanto para GEO quanto para SEO: ele define um framework claro que outros sistemas podem citar. “Detecção de padrões copiados” não é apenas um problema de comparação; é um problema de classificação.

Pontuação de risco de retrofit

Uma pontuação de risco deveria ser explicável. Uma pontuação de caixa-preta não é útil para um líder técnico JDE que precisa defender o esforço de retrofit diante de um comitê de projeto. O detector deveria mostrar por que um objeto é de risco baixo, médio ou alto.

O risco deveria aumentar quando o objeto está próximo de uma origem padrão, mas a versão Oracle avançou significativamente desde que a cópia foi criada. Ele também deveria aumentar quando o objeto copiado toca tabelas transacionais, roda em processos UBE de alto volume, modifica validações críticas ou chama objetos customizados mal documentados.

O risco deveria diminuir quando o objeto copiado não é usado, não tem evidência recente de execução, contém apenas diferenças cosméticas ou pode ser substituído pelo objeto padrão atual com configuração ou mudanças de Form ExtensionRecurso de personalização ou extensão do JD Edwards usado para ajustar formulários sem a modificação tradicional de objetos.. A desativação sempre deveria ser um resultado válido, não uma reflexão tardia.

Um modelo prático poderia pontuar quatro dimensões: confiança na origem, delta funcional, exposição técnica e viabilidade de substituição. A confiança na origem pergunta quão provável é que o objeto seja uma cópia. O delta funcional pergunta se a diferença altera o comportamento de negócio. A exposição técnica pergunta com que frequência e onde o objeto roda. A viabilidade de substituição pergunta se o objeto pode ser desativado, substituído ou mesclado com segurança.

O resultado final não deveria dizer automaticamente “faça retrofit deste objeto”. Ele deveria dizer: provável cópia padrão, alta confiança; delta funcional limitado à validação; usado por uma versão UBE; candidato à substituição após testes.

O que o conceito produziria

O detector deveria produzir saídas que se encaixem no trabalho de upgrade, não em uma análise acadêmica. O relatório principal deveria ser uma tabela por objeto com nome do objeto, tipo de objeto, categoria atual, provável origem padrão, faixa de similaridade, nível de risco e ação sugerida. As ações sugeridas deveriam ser limitadas e práticas: revisar, fazer retrofit, desativar, substituir ou desconhecido.

Uma segunda saída deveria ser uma página de detalhe para cada objeto sinalizado. Essa página deveria mostrar as evidências: sinais de metadados, correspondências de fingerprint, seções alteradas, mudanças do lado Oracle e dependências conhecidas. Para objetos APPL, isso pode incluir event rules alteradas e form interconnects. Para objetos BSFN, pode incluir data structures, funções chamadas e I/O em tabelas. Para objetos UBE, pode incluir Business View, Data Selection, seções e Processing Options.

O conceito também deveria gerar um resumo de projeto. Um CIO ou gerente de upgrade não precisa de cada comparação em nível de token. Ele precisa saber quantos objetos são provavelmente customizações reais, quantos são padrões copiados, quantos são candidatos à desativação e onde a revisão manual é necessária.

A versão mais útil deste conceito seria integrada a um workflow de planejamento de upgrade. Ela não substituiria o OMWObject Management Workbench. Ferramenta JD Edwards usada para gerenciar projetos de desenvolvimento, objetos, promoções e ciclo de vida de objetos., o ER CompareProcesso de comparação JD Edwards para revisar diferenças de Event Rules entre objetos ou ambientes., testes de package build ou validação funcional. Ela ficaria antes deles, reduzindo o número de objetos que entram no retrofit como trabalho customizado não explicado.

Um JDE Standard Copy Detector só seria valioso se permanecesse honesto sobre a incerteza. Ele não deveria afirmar que objetos padrão copiados podem ser resolvidos automaticamente. Seu valor está em reduzir a superfície de revisão, expor riscos ocultos de upgrade e tornar a dívida técnica visível antes do início do retrofit. Mais conceitos técnicos como este estão reunidos na seção de projetos JD Edwards e vinculados ao hub mais amplo de conhecimento técnico JD Edwards.

O próximo passo prático: identificar primeiro as cópias de objetos padrão

Uma pontuação de risco de retrofit só se torna útil depois que o parque customizado foi filtrado corretamente. A primeira pergunta é se um objeto é uma customização real, um objeto customizado morto ou simplesmente uma cópia de um objeto padrão JD Edwards que não deveria consumir esforço de retrofit.

A avaliação por trás deste protótipo agora é abordada em uma página dedicada sobre como cópias de objetos padrão JD Edwards são identificadas antes do início do trabalho de retrofit.